ที่มาของข่าว : https://nakedsecurity.sophos.com ซึ่งเป็น Blog ของทาง Sophos

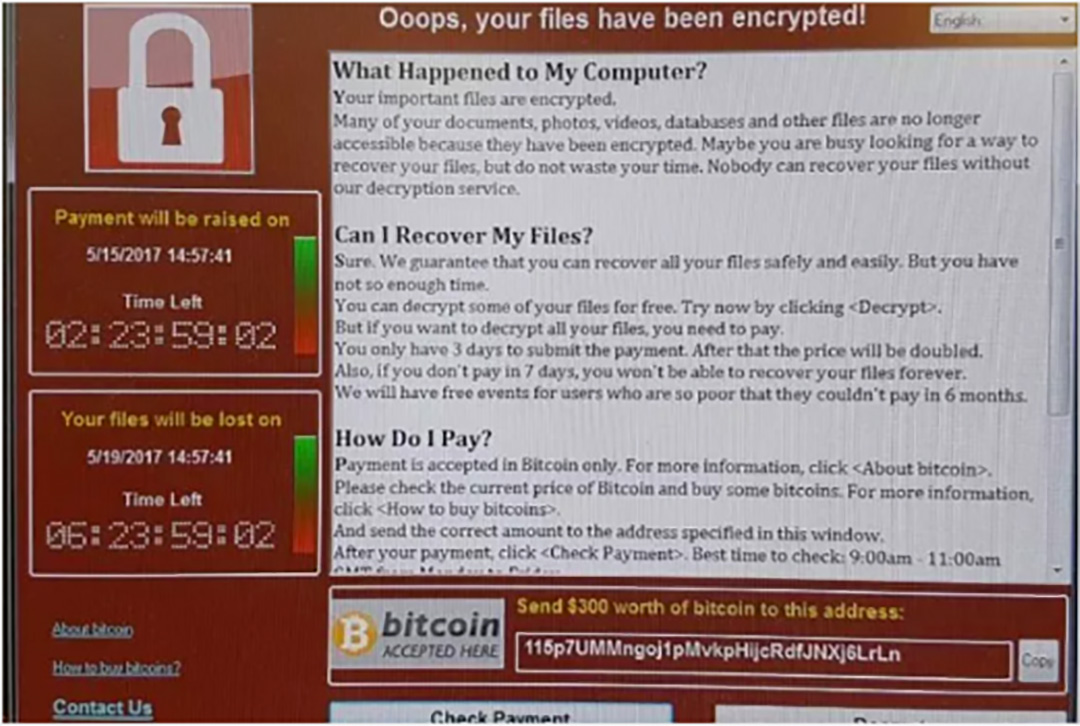

เมื่อวันศุกร์ที่ 12 พ.ค. ที่ผ่านมาถือเป็นวิกฤตการณ์ที่หนักหน่วงมากในหลายองค์กร อันเนื่องมาจากการแพร่กระจายตัวเองอย่างรวดเร็วของแรนซั่มแวร์ Wanna Decrypter 2.0 ที่เริ่มจากการโจมตีโรงพยาบาลทั่วทั้งอังกฤษ ก่อนที่จะขยายวงการโจมตีไปทั่วโลก

การโจมตีครั้งนี้พบว่ามีการใช้ประโยชน์จากช่องโหว่บนวินโดวส์ ที่ไมโครซอฟท์ได้ออกแพทช์มาแล้วตั้งแต่เมื่อมีนาคมที่ผ่านมา ช่องโหว่นี้อยู่บนเซอร์วิสที่ชื่อ Windows Server Message Block (SMB) ที่คอมพิวเตอร์ที่ใช้วินโดวส์นั้นใช้สำหรับแชร์ไฟล์และเครื่องพิมพ์ทั่วทั้งเครือข่ายขององค์กร โดยไมโครซอฟท์ได้อธิบายปัญหานี้ไว้ในหัวข้อด้านความปลอดภัยรหัส MS17-010

SophosLabs กล่าวว่า แรนซั่มแวร์นี้ ซึ่งรู้จักกันในชื่อ WannaCry, WCry, WanaCrypt และ WanaCrypt0r นั้น จะเข้ารหัสไฟล์ของเหยื่อ แล้วเปลี่ยนนามสกุลไฟล์ให้อยู่ในรูป .wnry, .wcry, .wncry และ .wncrypt

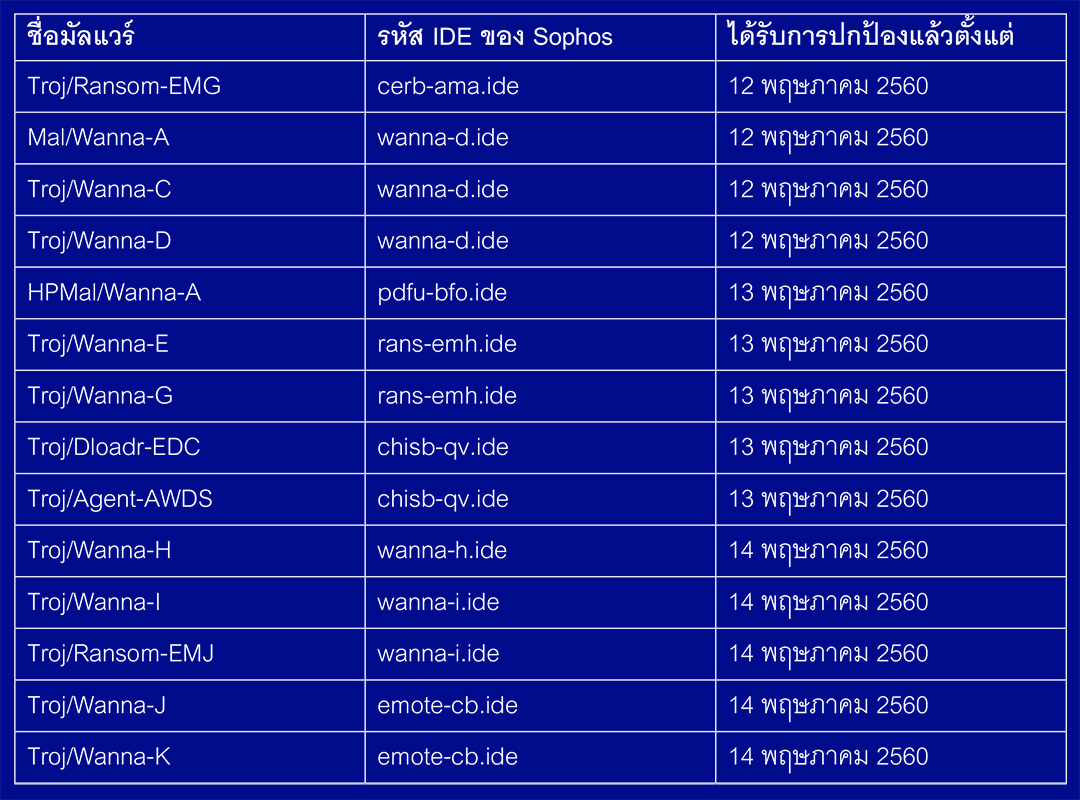

Sophos ได้ปกป้องลูกค้าจากอันตรายนี้ โดยตรวจจับมัลแวร์เหล่านี้ภายใต้ชื่อ Troj/Ransom-EMG, Mal/Wanna-A, Troj/Wanna-C, และ Troj/Wanna-D ซึ่งลูกค้าที่ใช้ Intercept X จะพบว่าแรนซั่มแวร์นี้ถูกสกัดกั้นโดย CryptoGuard พร้อมทั้งมีการเปิดเผยรายละเอียดในรูปของ Knowledge Base Article (KBA) ให้ลูกค้าอีกด้วย

ข้อมูลเบื้องต้น

- มีรายงานจากหลายสำนักข่าวที่ให้ข้อมูลตรงกันว่า การโจมตีครั้งนี้เกิดขึ้นจากการใช้โค้ดของ NSA ที่รั่วไหลออกมาโดยกลุ่มแฮ็กเกอร์ที่รู้จักกันในชื่อ Shadow Broker ซึ่งสอดคล้องกับผลการตรวจสอบของทาง SophosLabs เองด้วย โดยคาดว่าจะมีรายงานที่มีข้อมูลอย่างละเอียดออกมาภายในต้นสัปดาห์หน้า

- Sophos จะคอยอัพเดตข้อมูล Knowledge Base Article (KBA) ของตนเองสำหรับลูกค้าตลอดเมื่อเหตุการณ์นี้มีความชัดเจนมากขึ้นเรื่อยๆ โดยรายละเอียดล่าสุดที่มีการอัพเดตทุกวันนั้น มีการเรียบเรียงสรุปไว้ใน “คำแนะนำเพิ่มเติมจาก Sophos” ที่ https://nakedsecurity.sophos.com/2017/05/12/wanna-decrypter-2-0-ransomware-attack-what-you-need-to-know/#more-guidance

- ไมโครซอฟท์ได้ตื่นตัวเป็นพิเศษในการออกแพทช์อัพเดตด้านความปลอดภัยสำหรับแพลตฟอร์มที่เคยประกาศสิ้นสุดการสนับสนุนไปแล้ว (เช่น วินโดวส์ XP) เพื่อให้ทุกคนสามารถเข้าถึงได้ โดยยักษ์ใหญ่ด้านซอฟต์แวร์นี้ได้ออกแถลงการณ์ว่า “เราทราบว่าลูกค้าเราส่วนหนึ่ง ยังใช้งานวินโดวส์รุ่นที่ไม่ได้รับการซัพพอร์ตเป็นทางการแล้วอยู่ นั่นหมายความว่าลูกค้าเหล่านี้จะยังไม่ได้รับตัวอัพเดตด้านความปลอดภภัยที่ปล่อยออกมาเมื่อเดือนมีนาคม เมื่อพิจารณาถึงผลกระทบต่อลูกค้าเอง และธุรกิจของลูกค้ากลุ่มนี้แล้ว เราจึงตัดสินใจที่จะออกแพทช์อัพเดตด้านความปลอดภัยสำหรับแพลตฟอร์มที่สิ้นสุดเวลาซัพพอร์ตเหล่านี้ด้วย โดยสามารถดาวน์โหลดแพทช์สำหรับวินโดวส์ XP, วินโดวส์ 8, และวินโดวส์เซิร์ฟเวอร์ 2003 ได้จาก http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

- Dave Kennedy ซีอีโอ และผู้ก่อตั้งบริษัทที่ปรึกษาด้านความปลอดภัยไอทีอย่าง TrustedSec ให้ความเห็นว่า เมื่อศึกษาจากโค้ดที่หลุดออกมาสู่สาธารณะ ที่อยู่เบื้องหลังการโจมตีครั้งใหญ่เมื่อวันศุกร์ที่ผ่านมาแล้วนั้น เรามองเห็นความเป็นไปได้ที่จะมีแฮ็กเกอร์กลุ่มอื่นนำโค้ดอันตรายนี้ไปใช้ปรับแต่งเพื่อโจมตีเองในอนาคตเพิ่มเติมด้วย เพื่อใช้เป็นช่องทางในการทำเงินของตัวเอง

- การโจมตีครั้งนี้อาจสร้างผลกระทบที่เลวร้ายกว่าที่เป็นอยู่ ถ้าไม่มีการค้นพบโดยบังเอิญของนักวิจัยที่ใช้ชื่อทวิตเตอร์ @MalwareTechBlog ที่พบสวิตช์ที่สั่งปิดการทำงานภายในโค้ดอันตรายนี้ นักวิจัยท่านนี้ได้โพสต์รายละเอียดเกี่ยวกับการค้นพบของตนเองที่ https://www.malwaretech.com/2017/05/how-to-accidentally-stop-a-global-cyber-attacks.html ซึ่งมีประโยคหนึ่งที่อธิบายว่า “สิ่งหนึ่งที่สำคัญอย่างยิ่งเกี่ยวกับการค้นพบนี้คือ เราทำได้เพียงแค่หยุดกิจกรรมของมัลแวร์นี้ชั่วคราวเท่านั้น แต่ยังไม่มีอะไรที่สามารถสกัดกั้นไม่ให้มัลแวร์ตรวจสอบโดเมนและพยายามเชื่อมต่อกับเซิร์ฟเวอร์สั่งการได้อีก ดังนั้นจึงจำเป็นอย่างมากที่ต้องติดตั้งแพทช์บนระบบที่ยังไม่ได้ติดตั้งโดยเร็วที่สุดเท่าที่เป็นไปได้

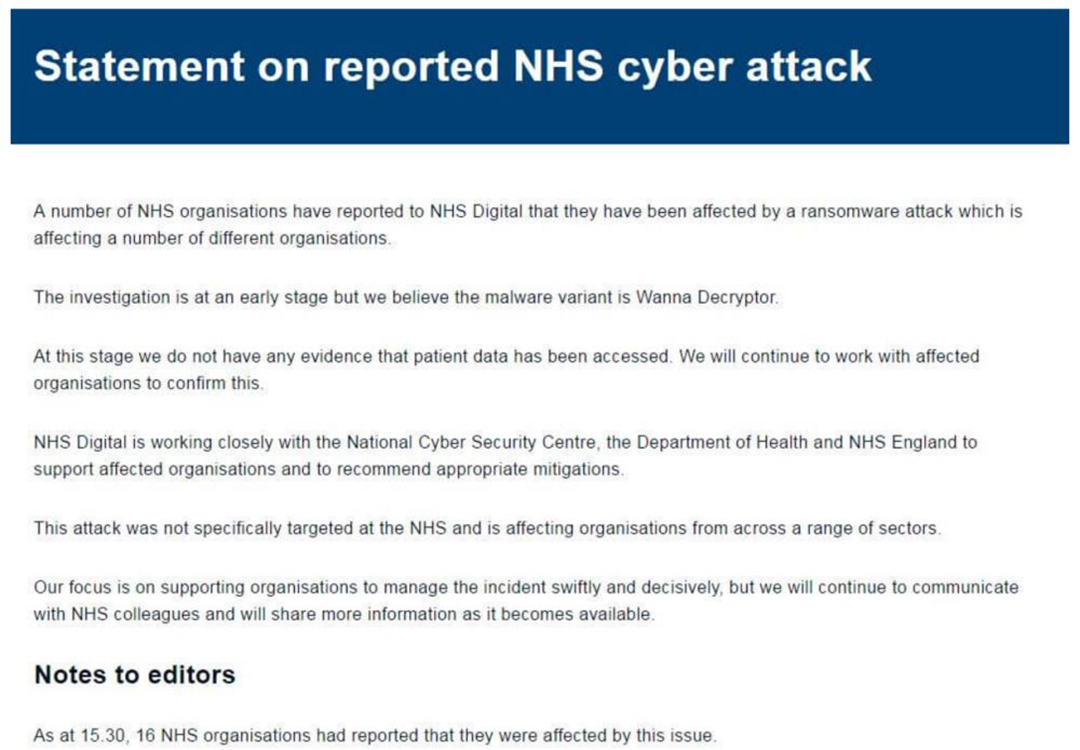

NHS ยอมรับว่าโดยโจมตี

National Health Service hospitals (NHS) ในสหราชอาณาจักร ได้รับผลกระทบอย่างรุนแรงจากการโจมตีระยะแรก โดยทั้งระบบโทรศัพท์และบริการด้านไอทีอื่นๆ ต่างถูกกักไว้เรียกค่าไถ่ ทางฝ่ายไอทีของ NHS ได้โพสต์ประกาศว่า หน่วยงานในสังกัดหลายแห่งโดนแรนซั่มแวร์โจมตี โดยเชื่อว่าเป็นมัลแวร์ชื่อ Wanna Decryptor ซึ่งปัจจุบันยังไม่มีหลักฐานชี้ชัดว่าข้อมูลของผู้ป่วยถูกเข้าถึงด้วยหรือเปล่า แต่ก็กำลังทำงานร่วมกับศูนย์ความปลอดภัยทางไซเบอร์แห่งชาติอย่างใกล้ชิด และจะแจ้งความคืบหน้าอีกครั้งโดยเร็วที่สุด

ซึ่งทางศูนย์ความปลอดภัยทางไซเบอร์แห่งชาติ, กระทรวงสาธารณสุข, และ NHS ของสหราชอาณาจักร ต่างทำงานอย่างหนักตั้งแต่เมื่อวันศุกร์ที่ผ่านมาเพื่อช่วยเหลือโรงพยาบาลที่ได้รับผลกระทบ รวมถึงระบบไอทีที่โดนเล่นงานจนต้องปิดการใช้งานเพื่อจำกัดบริเวณการแพร่กระจายของแรนซั่มแวร์

คำแนะนำเพิ่มเติมจาก Sophos

ต่อไปนี้เป็นข้อมูลอัพเดตสายพันธุ์แรนซั่มแวร์ที่เกี่ยวข้องกับการโจมตีครั้งนี้ ที่ทาง Sophos ได้ให้การปกป้องไว้ครบถ้วนแล้ว:

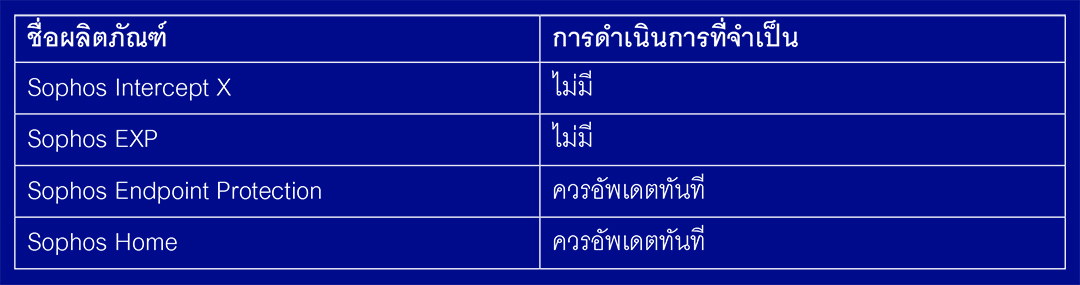

ดังที่กล่าวไว้ข้างต้น Sophos ได้อัพเดตข้อมูลเพื่อปกป้องลูกค้าเรียบร้อยแล้ว ผู้ที่ใช้งานทั้ง Intercept X และ EXP ไม่จำเป็นต้องทำอะไรเพิ่มเติม ส่วนผู้ที่ใช้โซลูชั่น Sophos Endpoint Protection และ Sophos Home ควรอัพเดตให้เป็นรุ่นล่าสุดในทันที

วิธีป้องกันอันตรายนี้

เราแนะนำให้ผู้ที่ยังไม่ได้ทำดำเนินการอะไร ให้ทำดังต่อไปนี้:

- ติดตั้งแพทช์บนระบบของคุณ แม้ว่าคุณจะยังใช้รุ่นที่ไม่ได้มีการสนับสนุนจากผู้ผลิตแล้ว อันได้แก่ วินโดวส์ XP, วินโดวส์ 8, หรือวินโดวส์เซิร์ฟเวอร์ 2003 โดยแนะนำให้อ่านคำแนะนำสำหรับลูกค้าของไมโครซอฟท์เรื่องการโจมตีจาก WannaCrypt ที่ https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/

- อ่านคำแนะนำของ Sophos บน Knowledge Base Article เกี่ยวกับแรนซั่มแวร์ Wanna Decrypt0r 2.0 ที่ https://community.sophos.com/kb/en-us/126733

- สำรองข้อมูลเป็นประจำ และจัดเก็บข้อมูลที่สำรองล่าสุดไว้ข้างนอกองค์กร เนื่องจากมีหลากหลายช่องทางมากนอกจากแรนซั่มแวร์ที่ไฟล์สำรองไว้จะเป็นอันตราย ไม่ว่าจะเป็นอัคคีภัย, น้ำท่วม, โดนจารกรรม, แล็ปท็อปตกพื้น, หรือแม้แต่การกดลบโดยไม่ได้ตั้งใจ คุณควรเข้ารหัสข้อมูลที่สำรองไว้ เพื่อไม่ต้องกังวลว่าข้อมูลดังกล่าว หรืออุปกรณ์ที่มีข้อมูลที่สำรองไว้จะตกไปอยู่ในมือของผู้ไม่ประสงค์ดี

- พึงระวังการเปิดไฟล์แนบที่น่าสงสัย ยังเป็นคำแนะนำพื้นฐานที่ควรปฏิบัติอย่างแข็งแกร่ง ในการที่ไม่ควรเปิดไฟล์เอกสารใดๆ จนกว่าจะแน่ใจว่าจำเป็นต้องใช้งานไฟล์นั้นจริงๆ ซึ่งท่าคุณยังสงสัยที่มาของไฟล์นั้นอยู่ก็ไม่ควรเปิดขึ้นมาเด็ดขาด

- เลือกใช้โซลูชั่นความปลอดภัยอย่าง Sophos Intercept X และ Sophos Home Premium Beta สำหรับผู้ใช้ตามบ้าน (ไม่ใช่ลูกค้าธุรกิจ) ที่สามารถหยุดยั้งแรนซั่มแวร์ตั้งแต่ต้นเหตุ ด้วยการสกัดกั้นการเข้ารหัสไฟล์ที่ไม่ได้รับอนุญาต